Mythos、GlassWing、GPT-5.4-Cyber 与 AI 安全叙事背后的权力结构

当“负责任的 AI”成为一场精心设计的恐慌

个人观点 | 不代表任何机构立场 | 历史稿:2026-04-15

迷雾中的权力重构

这场风暴的真正主角,是 Anthropic 正式推到台前的 Claude Mythos Preview,以及围绕它启动的 Project GlassWing。Mythos 被描述成一种足以改变漏洞发现节奏的新能力:它能更快地发现复杂漏洞、生成 exploit,并把过去高度依赖专家经验的攻击链条压缩到模型能力之内。[4]

Project GlassWing 则把这种能力从“模型发布”推向“行业事件”:Anthropic 将 Mythos Preview 开放给少数关键软件、基础设施和开源生态参与方,形成一个“先扫描、先修复、后披露”的精选防御圈。[6] 新闻报道和行业评论很快把它推成一个二元叙事:一边是“负责任 AI 安全”的公共善举,另一边是“少数精英先获得防御能力”的权力再分配。

随后出现的 MRP 报告,其实是在为这个 Mythos 时刻提供制度化解释。CSA CISO Community、SANS、OWASP Gen AI Security Project 等发布了《The “AI Vulnerability Storm”: Building a “Mythos-ready” Security Program》策略简报,Jen Easterly、Bruce Schneier 等人列为贡献作者,大量 CISO 与安全从业者参与审阅。[2] OpenAI 在 2026 年 4 月 14 日发布 GPT-5.4-Cyber 与 Trusted Access for Cyber(TAC)扩展说明,则更像是跟进后的挑战者叙事:它不是故事的起点,而是在回应 Mythos / GlassWing 已经制造出的行业压力。[1]

我花了整整一天仔细阅读这些材料,试图区分哪些是事实、哪些是叙事、哪些是营销。在我看来,这篇文章最重要的任务,不是站队,而是把 Mythos 这场安全叙事背后的利益结构摊开。

结论是:风险、叙事、营销三者都有,而且比例比我预想的更接近。

但在分析动机之前,我想先说清楚一件事:风险是真实的。

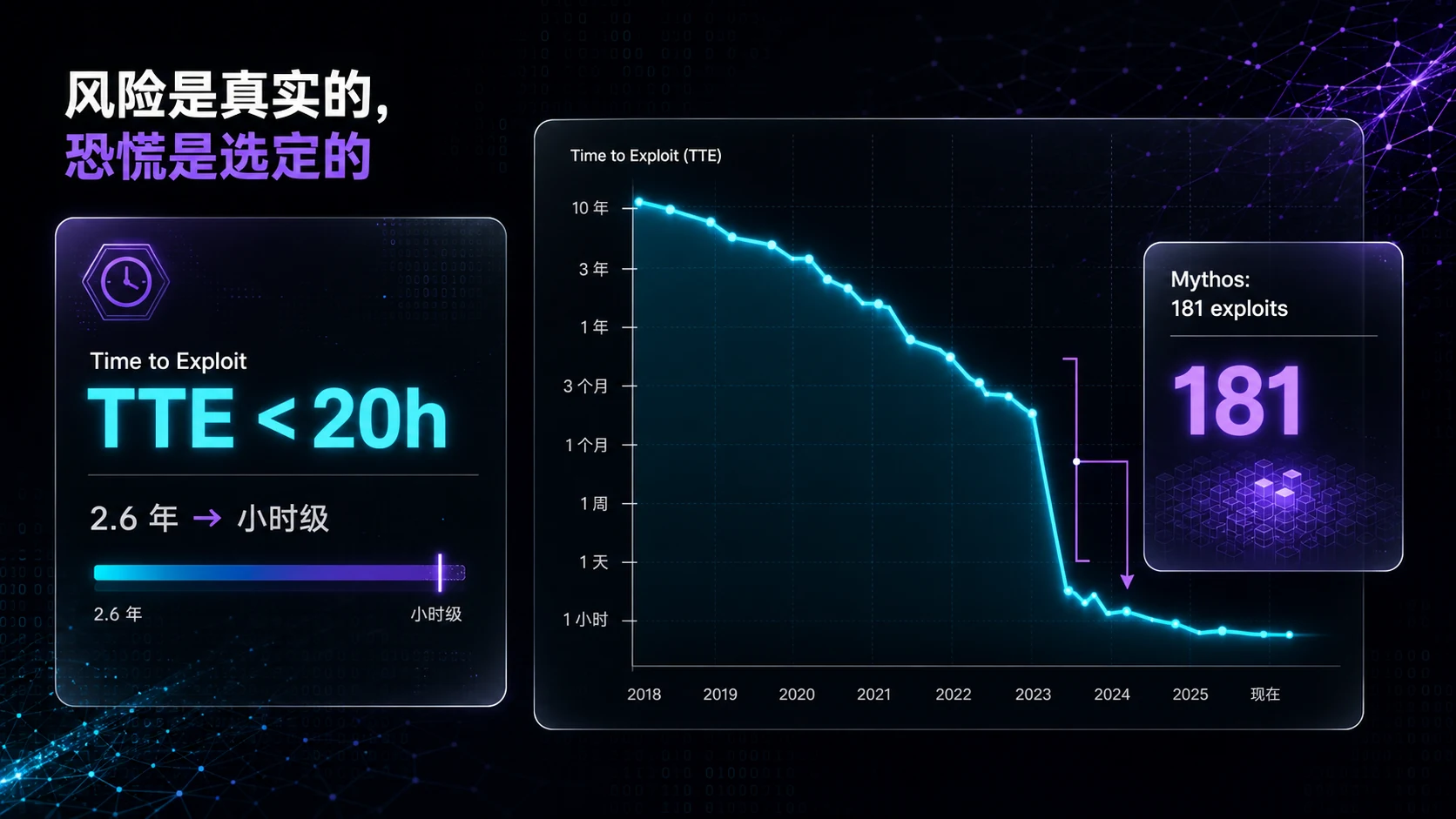

风险是真实的,恐慌是选定的

按 MRP / Zero Day Clock 的口径,time-to-exploitation(TTE,漏洞被武器化时间)已经被压缩到“小时级”甚至不足一天。[3] Apple、Google、CrowdStrike 等选择参与 GlassWing,这本身就是一个强信号——这些技术判断力最强的企业,用行动告诉你他们把 Mythos 当成真实威胁来处理。

批判商业动机和承认风险真实,这两件事可以同时成立。接下来我要做的,是拆解叙事,不是否定威胁。

Anthropic 做了什么,为什么?

让我先讲事实部分。Anthropic 对 Claude Mythos Preview 的官方表述是:它已经在主流操作系统、浏览器与重要软件中识别出大量高危零日漏洞;在 CyberGym 等评测上,Mythos Preview 也明显高于 Claude Opus 4.6。[4] MRP 简报还转述了 Anthropic internal lab testing 的一个极端案例:Mythos 在 Firefox 上生成 181 个 working exploits,而 Claude Opus 4.6 在相同条件下只成功 2 次。[5] 这不只是一次小幅模型升级,而是漏洞发现与利用能力的代际跃升。

与此同时,MRP 简报把漏洞从披露到被武器化的时间窗口描述为正在急剧压缩,并以 CISA KEV、VulnCheck KEV 等公开数据集作为论据基础。这个方向上的风险不是炒作:披露、验证、武器化之间的间隔正在被 AI 工具继续压短。

但 Anthropic 在这个背景下做的事情,我觉得需要拆开来看。

他们发布了 Project GlassWing:联合 AWS、Apple、Google、Microsoft、NVIDIA、CrowdStrike 等头部基础设施与安全生态参与方,并把 Mythos Preview 扩展给 40 多个 additional organizations,用于先修复、后披露的防御性漏洞协调。[6] 在媒体的叙事框架里,这是”负责任的安全披露”。

没错,这是其中一层目的。但一个公司同时做一件事可以有四重目的,而四重目的可以相互兼容:

其一,真实的负责任披露。Anthropic 的安全优先文化确实存在,不是表演。将高危能力用于防御扫描,并强调先修复、后披露,符合负责任披露的基本逻辑。这一层是可信的。

其二,缓解算力压力的现实选择。外部公开资料对各家算力储备有不同估算,但方向是明确的:Mythos 这类模型的推理成本极高。通过邀请制 + credits 补贴参与(Anthropic 官方称 up to $100M usage credits),他们同时实现了”有限开放”和”算力管控”。[7] 如果向所有人开放,他们可能根本烧不起。

其三,IP 保护与防蒸馏。这是被大多数媒体忽略的一点。将 Mythos 开放给所有人,意味着竞争对手可以通过”蒸馏”——用大量 Mythos 的输出来训练自己的模型——快速复制其核心能力。限量开放,是在保护这个模型作为竞争壁垒的知识产权价值。

其四,平台权力回收。这是最深层也是最少被讨论的动机。通过 GlassWing,Anthropic 正在把权力从应用层重新收回基础模型厂商。想象一下:如果每个关键安全功能都只能通过 Anthropic 的封闭渠道获得,那些依赖”模型可替换性”的安全工具(你今天用 Anthropic,明天可以换 OpenAI)就失去了议价能力。封闭访问是一种权力的再中心化。

这四重目的,哪一个是假的吗?都不是。但把它们打包成”纯粹的公共善举”来呈现,就是叙事的选择性了。

CSA 的 MRP 报告:60 人联署的集体免责声明

MRP 报告本身,是一份技术质量相当高的文件。TTE 数据真实,案例研究可核验,11 项优先行动也有一定的操作性。

但这同时也是一份精心设计的集体免责声明。

大量 CISO 与安全从业者在一份文件上共同背书和审阅,说的本质上是同一句话:”我们已经提醒过你了。”这是为了:

对董事会来说,它是资源申请的杠杆:当安全预算申请被拒绝时,CISO 可以说,连 Jen Easterly 都把这类威胁视为迫在眉睫的问题,为什么我们还不批?

对监管机构来说,它是一份留痕材料:随着 EU AI Act(欧盟 AI 法案)更多义务在 2026 年进入适用期,当 AI 攻击导致数据泄露或合规追责时,他们可以说:我们当时已经公开提醒过,也尝试推动过。

对同行来说,它是在建立标准护理(Standard of Care):率先定义标准的人,也会间接定义谁没有达到标准。

这不是阴谋论,这是利益主体的理性行为。而且,这些动机不会使报告的技术结论失效。但读者需要知道,这份报告是在什么样的利益结构下被生产出来的。

“精英俱乐部”为什么不可持续

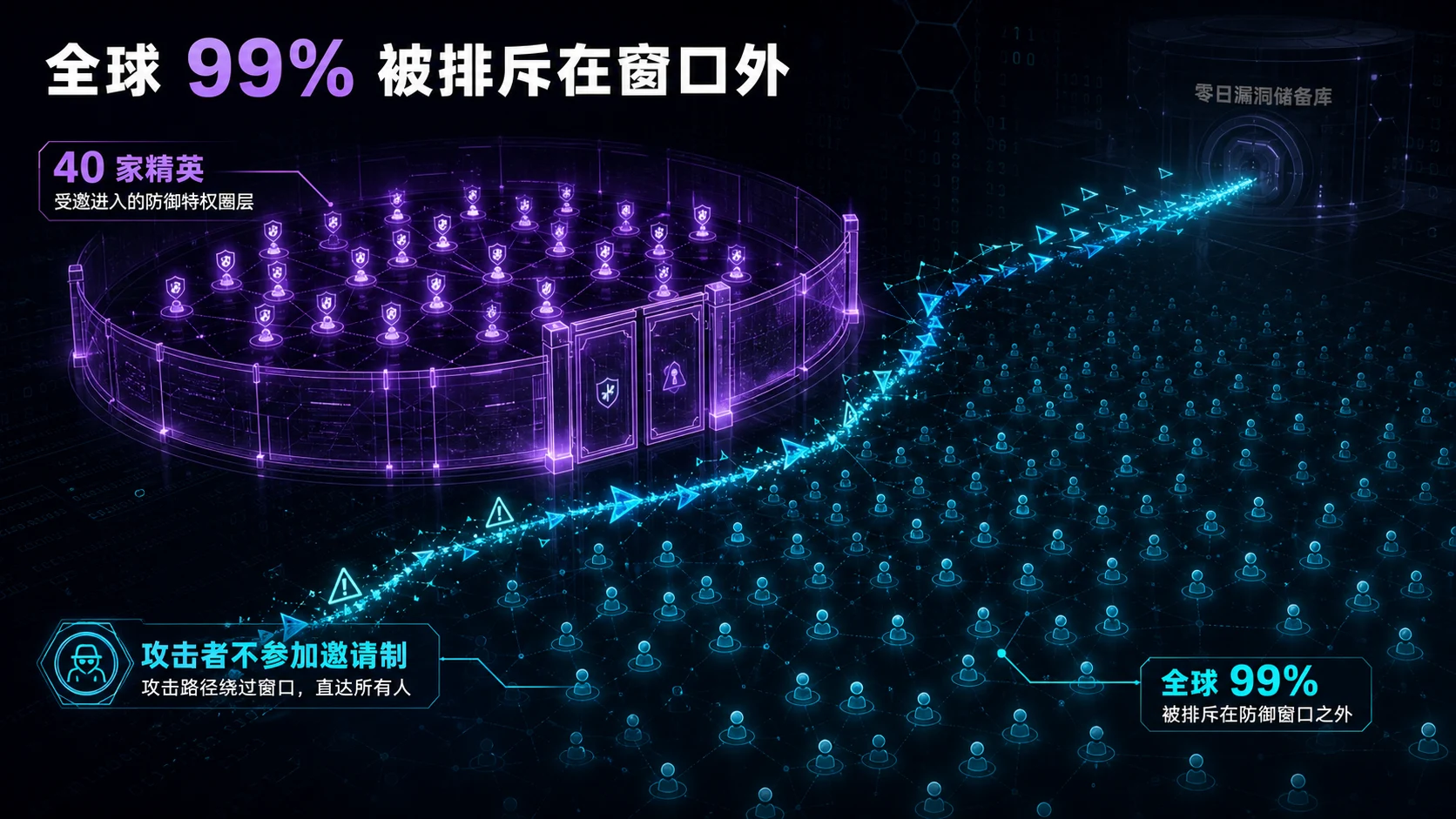

GlassWing 的核心逻辑,是把 Mythos 的高危能力,以”负责任披露”之名,限定给少数精选企业。

但请想象一下这幅图景:少数头部基础设施和关键软件参与方,获得了扫描自身代码的先发优势。其余绝大多数企业,在这些漏洞完成协调修复和披露之前,并不知道具体漏洞的存在,也没有获得同等级扫描工具。

这不是”负责任的安全”,这是数字安全的阶级化。

我不是说 Anthropic 做错了——在算力受限的情况下,他们的选择是有商业逻辑的。我是说,这种模式本身,作为一种行业结构,是不可持续的。

理由如下:

第一点是技术扩散不可阻止。MRP 报告自己承认:open-weight / non-frontier 模型已经能以可负担的成本实现相当一部分能力,Mythos 更像加速器,而不是起跑枪。[8] 随着开源模型迭代,GlassWing 建立的时间优势会持续收窄。

第二点是攻击者不参加邀请制。GlassWing 只对防御方设置了门槛,没有对攻击方设置门槛。当同等能力的模型出现在开源社区或地下市场,防御方的精英俱乐部只是一个越来越小的气泡。

第三点是信任的基础是普惠,不是特权。如果公众对”安全”的理解,是”一小撮巨头在背后达成协议决定谁的系统是安全的”,那么对整个数字基础设施的社会信任,会以一种很难逆转的方式侵蚀。

第四点是GlassWing 正在触碰国家安全的边界。这是一个被几乎所有媒体忽略的维度。各国政府和情报机构,长期维护着”零日漏洞储备(Zero-day Stockpile)”——这些未公开的漏洞,是国家级网络攻防的战略资产,是进攻性网络能力的核心工具。如果 GlassWing 真能大规模提前修复潜在的零日漏洞,其结果是:这些原本可能被国家情报机构储备的漏洞,在公开之前就已经被修复了。这不只是企业安全协作的问题,这是对各国”漏洞储备生态”的直接冲击。Anthropic 不是一家普通的科技公司做了一件产品发布的事——他们在重塑国家级网络能力的格局。

第五点是**”Access Premium”正在制造新的产业焦虑**。GlassWing 制造的不只是能力分层,还在产业层面生成了一种”被选中 vs 被排除”的信号:入选的企业可以向客户、投资者和监管机构传递”我们在精英圈”的信号,而未入选的企业,面临来自董事会的隐性追问:”为什么我们不在那 40 家里?这是否意味着我们的安全能力不够格?”这种焦虑驱动的采购决策,是 GlassWing 最隐秘也是最有效的市场效应之一。

AI Slop 与安全技术债的恶性循环

还有一个没有被 MRP 报告正面讨论的问题,我觉得更深层:

AI 工具的大规模普及,在加速生成软件的同时,也在加速生产充满漏洞的软件。这就是”AI Slop”问题——用 AI 快速生成的代码,往往在安全性上是有缺陷的;MRP 简报也把 Linux、curl 等开源生态里 AI-supported vulnerability reports 的质量变化列为趋势信号。[9]

这形成了一个闭环:

- AI 加速软件开发 → 产生更多、更快的代码

- 更多代码 = 更大的攻击面 = 更多潜在漏洞

- AI 同时加速漏洞发现和武器化 → 安全威胁指数级增长

- 需要 AI 工具来应对 AI 生成的威胁 → 回到第 1 步

用户在这个循环里,实际上为同一件事付了两次钱:

- 第一次:为 AI 生成的软件付费(开发成本降低,但安全债务累积)

- 第二次:为修复 AI 生成的漏洞付费(安全工具、事件响应、合规成本)

从系统思维的角度,这不是一个健康的生态。它的持续运转,需要用户不断为”AI 制造的问题”买单,而受益的始终是 AI 工具供应商。

解决这个问题的正确路径,不是”更多的安全工具”,而是更负责任的 AI 辅助开发实践:在代码生成的源头引入安全审查,而不是在漏洞产生后再打补丁。

那么,我怎么看 GPT-5.4 Cyber?

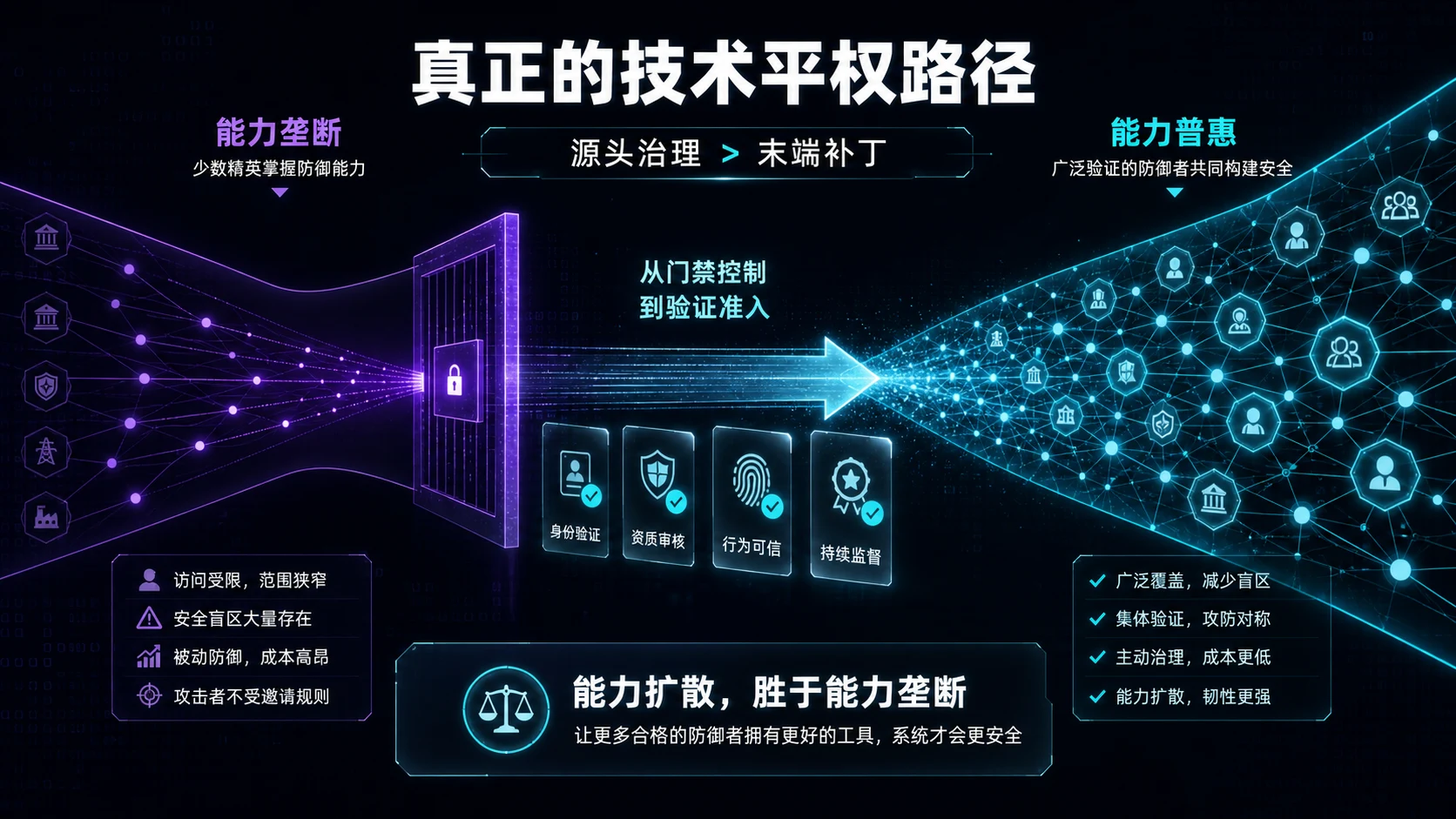

GPT-5.4 Cyber 的有趣之处,在于它对 Mythos/GlassWing 模式的直接挑战。通过 TAC(Trusted Access for Cyber)计划,OpenAI 试图将 AI 级漏洞防御能力扩散至 thousands of verified individual defenders 和 hundreds of teams,而不是局限于少数大企业。[1]

这在方向上是值得肯定的:能力普惠比能力垄断对整个安全生态更有益。

但我有一个保留意见:TAC 计划的”有资质”定义,目前看来仍然以”企业级 OpenAI 账户 + 身份验证”为门槛。这对于绝大多数中小企业、研究机构和发展中国家的安全团队,仍然是一个显著的门槛。

真正的技术平权,可能需要更激进的开放性——比如面向非营利安全研究机构的免费访问,或者与各国 CERT 的直接合作。

收束:说一句冷静的话

在所有这些喧嚣之后,我想收束到一句冷静的话:

AI 漏洞风暴是真实的,但恐慌不是正确的回应。

TTE 被压缩到小时级的趋势是真实的。Mythos 的能力跃升是真实的。VulnOps 的必要性是真实的。这些不是炒作。

但是,把所有问题归因于”你还没买足够多的安全 AI 工具”,是一个对问题的系统性误读。

我发现,真正容易被忽略的是:技术债需要在源头治理,不只是末端防御。能力普惠比精英特权更能创造可持续的安全生态。冷静的事实判断,比情绪化的恐慌更有助于正确的资源分配。

我们处于一个真实的范式转移时刻。但范式转移需要的,是清醒的战略判断,而不是随着媒体周期起伏的集体焦虑。

我的判断很简单:风险是真实的,商业叙事也是真实的;真正需要警惕的是把二者混成一种不可质疑的恐慌。

本文基于公开信息写就。个人观点,不代表任何机构立场。

2026-04-15

Appendix:参考文献与扩展阅读

这篇文章是 2026-04-15 的历史观点稿。正文中的判断属于个人分析;事实性断言主要对应下面三类来源:OpenAI 的 TAC/GPT-5.4-Cyber 官方说明、Anthropic 的 Project Glasswing 官方说明,以及 CSA/SANS/OWASP Gen AI Security Project 的 MRP 策略简报。

- OpenAI, “Trusted access for the next era of cyber defense”, 2026-04-14. https://openai.com/index/scaling-trusted-access-for-cyber-defense/

OpenAI source:用于核对 TAC、GPT-5.4-Cyber、verified defenders 与 access tiers。

- CSA CISO Community / SANS / OWASP Gen AI Security Project, “The ‘AI Vulnerability Storm’: Building a ‘Mythos-ready’ Security Program”, Authors / Contributing Authors / Reviewers, original release 2026-04-12. https://labs.cloudsecurityalliance.org/wp-content/uploads/2026/05/mythosreadyv1.0.pdf

CSA source:用于核对作者、贡献者、reviewers 与 MRP 简报性质。

- 同上,Executive framing and Appendix A;MRP 使用 Zero Day Clock 说明 time-to-exploitation 正在压缩到 hours / less than a day。

TTE source:用于支撑“小时级”趋势,不把精确数字过度绝对化。

- Anthropic, “Project Glasswing: Securing critical software for the AI era”, sections “Introduction” and “Identifying vulnerabilities and exploits with Claude Mythos Preview”. https://www.anthropic.com/glasswing/

Anthropic source:用于核对 Mythos Preview 的官方能力描述。

- MRP strategy briefing, “Mythos & Glasswing: Why They Matter”;该段转述 Anthropic internal lab testing 中 Mythos vs Claude Opus 4.6 的 Firefox exploit 结果。

Firefox source:用于支撑 181 working exploits 的 MRP 转述口径。

- Anthropic Project Glasswing official page, launch partner list and 40+ additional organizations statement. https://www.anthropic.com/glasswing/

Glasswing source:用于核对参与方与 40+ additional organizations。

- Anthropic Project Glasswing official page, usage credits and open-source donation statement. https://www.anthropic.com/glasswing/

Credits source:用于核对 up to $100M usage credits 与 open-source donations。

- MRP strategy briefing, risk register / Appendix A;报告称 non-frontier / open-weight models can already achieve much of this at accessible cost,frontier models are acceleration rather than the starting gun.

Open-weight source:用于支撑“能力扩散不可阻止”的段落。

- MRP strategy briefing, Appendix A;报告提到 Linux kernel、curl 等开源项目面对 AI-supported vulnerability reports 的变化.

AI-slop source:用于支撑 AI Slop 与开源安全报告质量变化。

扩展阅读建议:

阅读顺序可以这样安排:先读 OpenAI TAC 文,理解 verified access(验证访问)的治理逻辑;再读 Anthropic Glasswing 文,理解 selected partners(精选参与方)的防御协调逻辑;第三步读 MRP 简报,重点看 Priority Actions、Risk Register 与 Appendix A,因为它更像 CISO 面向董事会的行动包,而不只是技术报告。

以上引用只服务于事实校准;我的判断仍以正文结论为准。